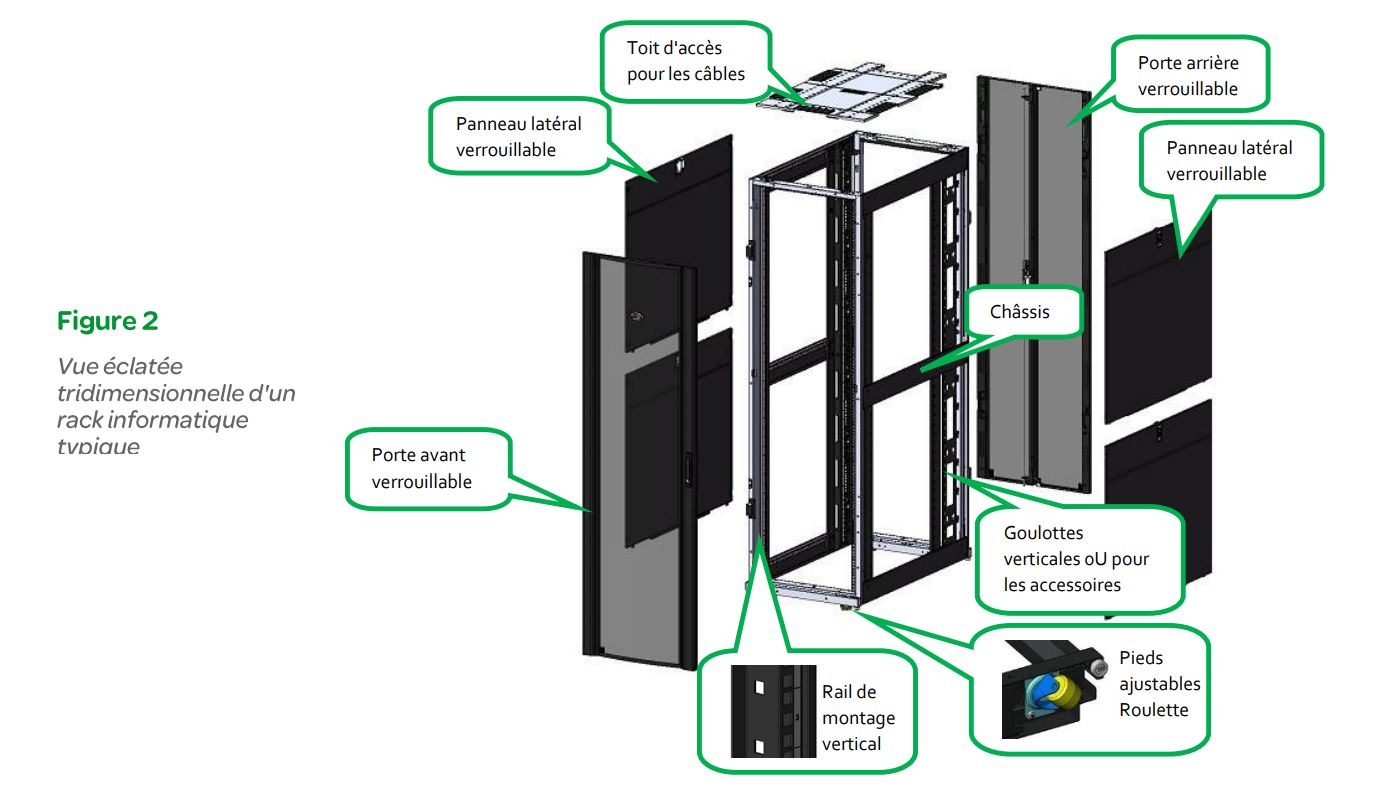

Les différents type de rack informatique pour professionnels :

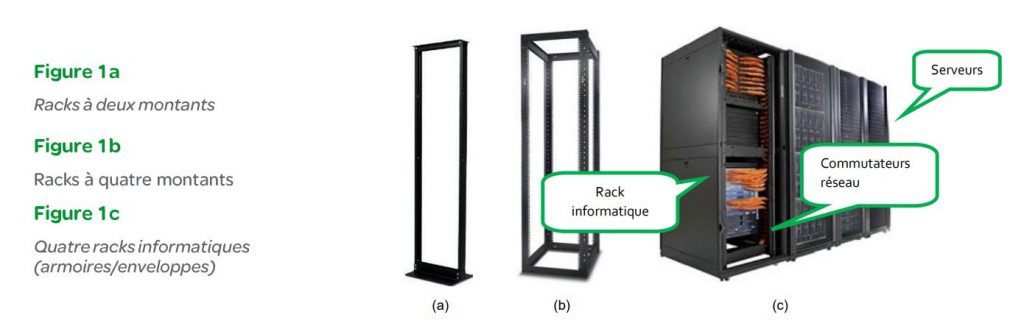

Les racks informatiques sont disponibles sous trois formes :

- les racks à deux montants,

- les racks à quatre montants

- les armoires ou enveloppes.

les racks à deux montants prennent généralement en charge les équipements de télécommunication,

les racks à quatre montants les équipements réseau

les armoires ou enveloppes les équipements de calcul et de stockage (voir Figure 1).

Non seulement les racks informatiques permettent de réduire l’encombrement au sol en empilant l’équipement informatique, mais ils jouent également un rôle dans le montage des équipements informatiques lourds, en proposant un environnement organisé pour la distribution de l’alimentation et du flux d’air pour de meilleures performances de refroidissement, la gestion des câbles réseau, la surveillance de l’environnement du rack, la sécurité, etc. Un rack rempli peut peser plusieurs milliers de kilos.

Pour éviter toute confusion et pour respecter le langage commun, nous utiliserons le terme « rack informatique » dans ce document pour désigner le châssis et l’enveloppe du rack

informatique. Ce livre blanc présente les composants du rack, décrit les critères de décision et recommande un processus pratique de sélection.

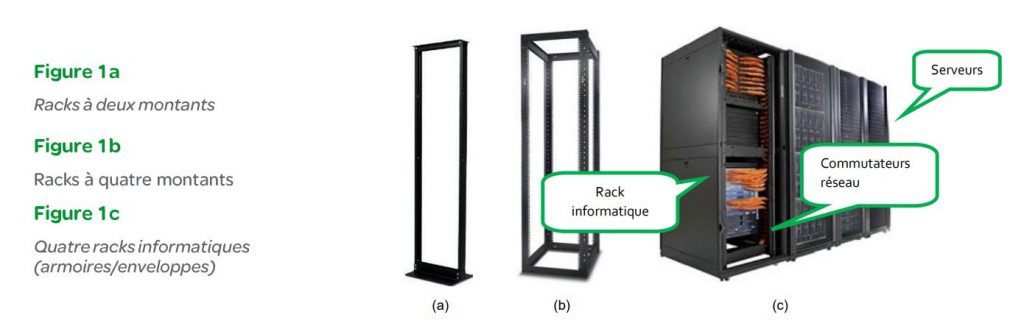

Les composants des racks

La Figure 2 montre une vue éclatée d’un rack informatique typique. Il se compose d’un châssis avec des rails de montage verticaux et une goulotte pour les accessoires de zéro U,

une porte avant et une porte arrière, des panneaux latéraux, un toit avec entrées de câbles, des roulettes, des pieds ajustables, etc.

Les équipements et les accessoires informatiques sont montés sur plusieurs rails de montage verticaux, tandis que le châssis constitue l’espace disponible pour monter certains

équipements et accessoires non informatiques pour assurer la gestion de l’alimentation électrique, du refroidissement et des câbles. Les portes avant et arrière perforées permettent

d’accéder à l’intérieur pour procéder au montage d’équipements dans un environnement sécurisé verrouillable sans limiter la circulation de l’air à travers les équipements

informatiques. Les panneaux latéraux peuvent optimiser la circulation de l’air à l’intérieur du rack et éliminer le mélange d’air entre les racks. Le toit du rack assure deux fonctions

essentielles : l’une consiste à protéger les équipements informatiques contre les chutes de débris, et l’autre à fournir un point d’entrée pour le câblage d’alimentation et réseau. Les toits

de racks doivent proposer des pénétrations larges pour les câbles afin de permettre le passage de faisceaux de câbles complets. Les toits doivent aussi être dotés de brosses

passe-câbles autour des pénétrations de câbles pour empêcher les fuites d’air. Certains toits de racks servent également de point de montage pour les chemins de câbles aériens. Il

faudra vérifier le poids nominal des roulettes et des pieds ajustables pour s’assurer qu’ils sont en mesure de supporter la charge spécifiée du rack.

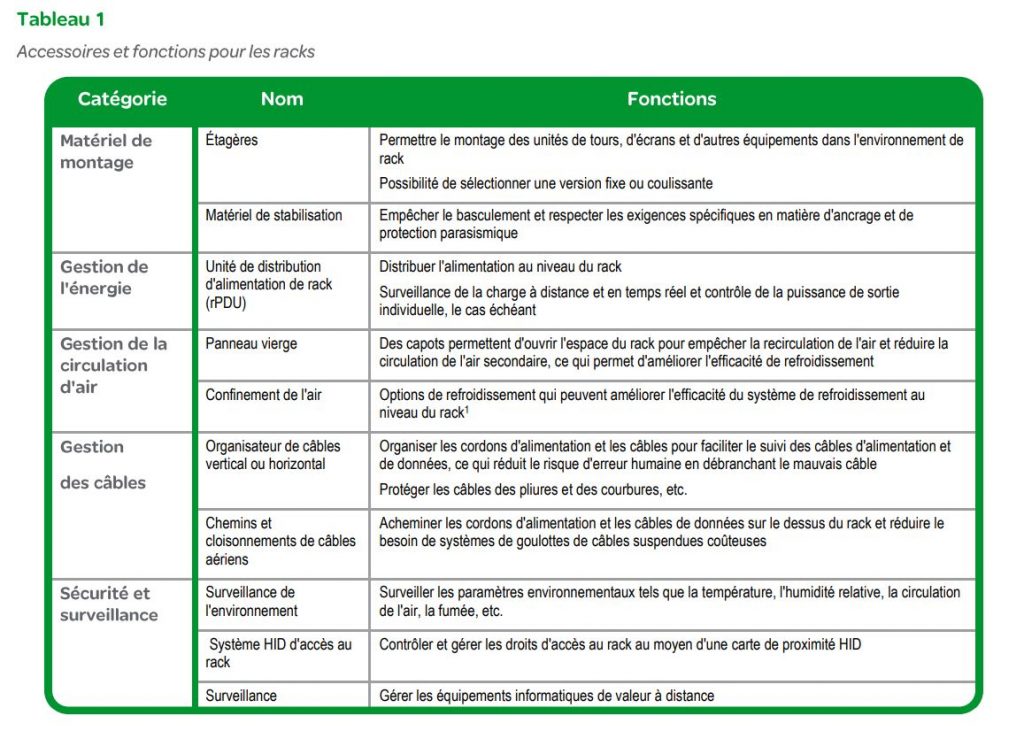

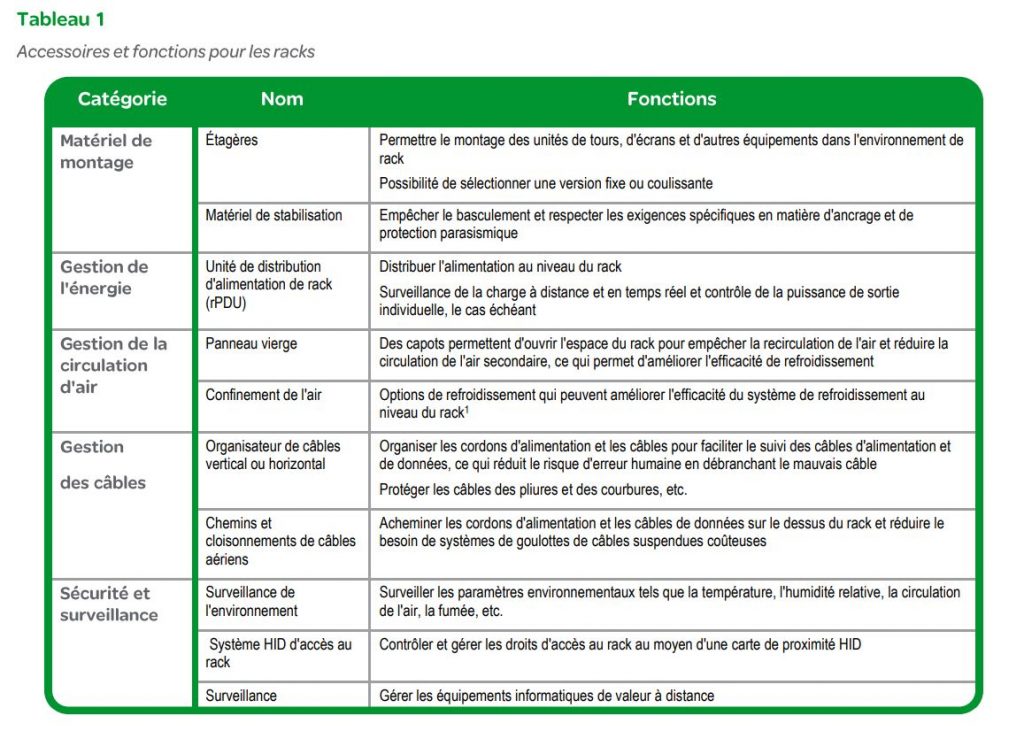

Les accessoires peuvent aussi avoir un rôle prépondérant dans les racks informatiques.

Le Tableau 1 contient une liste d’accessoires fréquents et de leurs principales fonctions. Les fournisseurs de racks informatiques proposent encore plus d’accessoires pour des

applications spécifiques. Notez que selon certaines exigences spécifiques, certains composants de racks informatiques peuvent ne pas être nécessaires et sont alors, à dessein,

exclus d’une solution de rack informatique. Ainsi, on supprime généralement les portes arrière pour les racks utilisés dans un système de confinement d’allées chaudes. Dans

certaines applications particulières, il faut fixer les racks informatiques au sol pour les stabiliser ; assurez-vous, dans ce cas, de supprimer les roulettes et les pieds ajustables.

Les critères pour bien choisir un rack informatique pour son entreprise :

Avant de sélectionner un rack, il faut tenir compte de certains critères de décision, notamment les dimensions, la conception opérationnelle, la conception structurelle, les

matériaux et la couleur. Les racks sont intimement liés à l’exploitation du datacenter et, en tant que tels, ont un effet significatif sur le temps nécessaire à traiter les commandes de

racks complètes. En général, les racks les moins chers requièrent plus de temps pour la gestion et le montage des câbles, ce qui, étant donné les grandes quantités, peut avoir un

impact matériel sur les coûts d’exploitation.

Les dimensions :

La plupart des équipements informatiques ont une largeur standard de 482,6mm (19 pouces) en incluant les bords ou les équerres permettant le montage à l’intérieur des racks

19 pouces. La norme de rack 19 pouces actuelle a été définie par l’Electronic Industry Alliance (EIA). Les normes spécifiques sont la norme EIA-310-D, Norme sur les armoires,

les racks, les panneaux et les équipements associés, et son équivalent, la norme CEI 60297-3-100, Structures mécaniques pour équipements électroniques – Dimensions des structures

mécaniques de la série 482,6 mm (19 pouces) – Partie 3-100 : Dimensions de base des panneaux avant, des bacs, des châssis, des bâtis (racks) et des baies.

La taille de montage vertical disponible est souvent indiquée en « U ». 1U est égal à 44,45 mm (1,75 pouce). Si l’on parle d’un rack 42U, cela signifie qu’il y a un espace vertical

intérieur physique de 1,87 m (73,5 pouces) disponible pour le montage d’équipements.

Certains racks ont des hauteurs en U personnalisées pour certaines applications spécialisées.

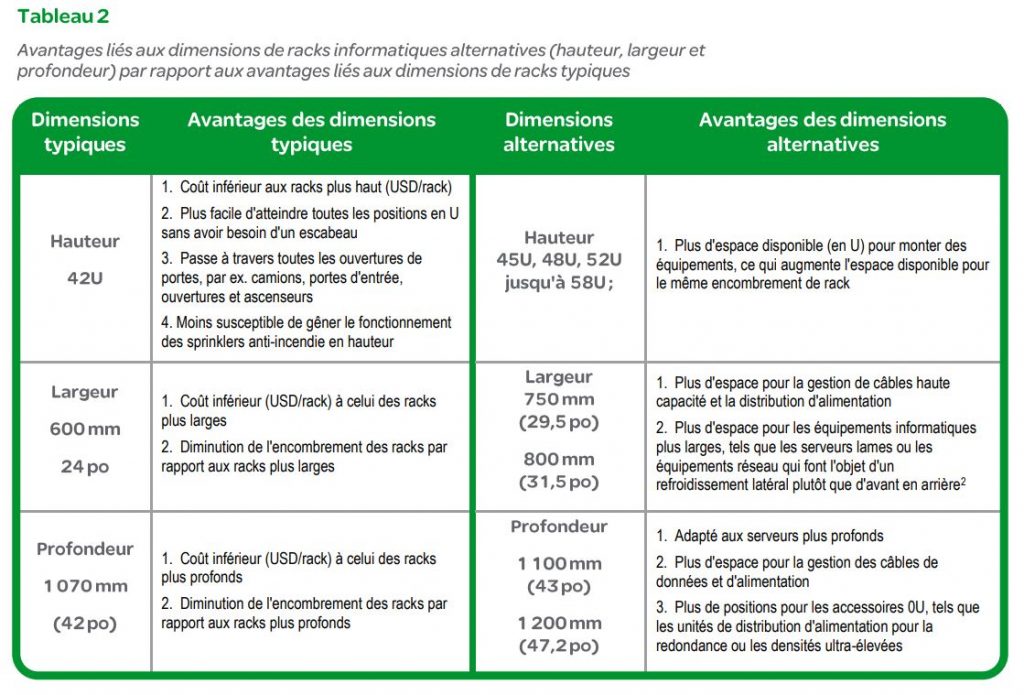

Les dimensions de rack informatique les plus courantes sont de 600 mm (24 pouces) de largeur, 1 070 mm (42 pouces) de profondeur et de 42U de hauteur. Cependant, vu que les

équipements informatiques deviennent plus profonds, et les densités de câbles et de puissance plus importantes, on a désormais besoin de racks informatiques plus profonds,

plus larges et plus grands, ainsi que d’une gamme plus étendue d’accessoires pour racks.

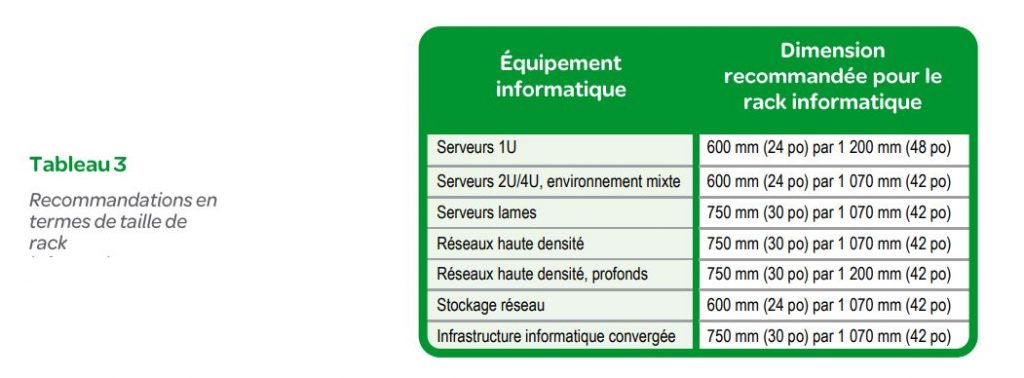

Le Tableau 2 explique les avantages liés aux dimensions de racks informatiques alternatives par rapport aux dimensions de racks typiques, pour aider à la prise de décision.

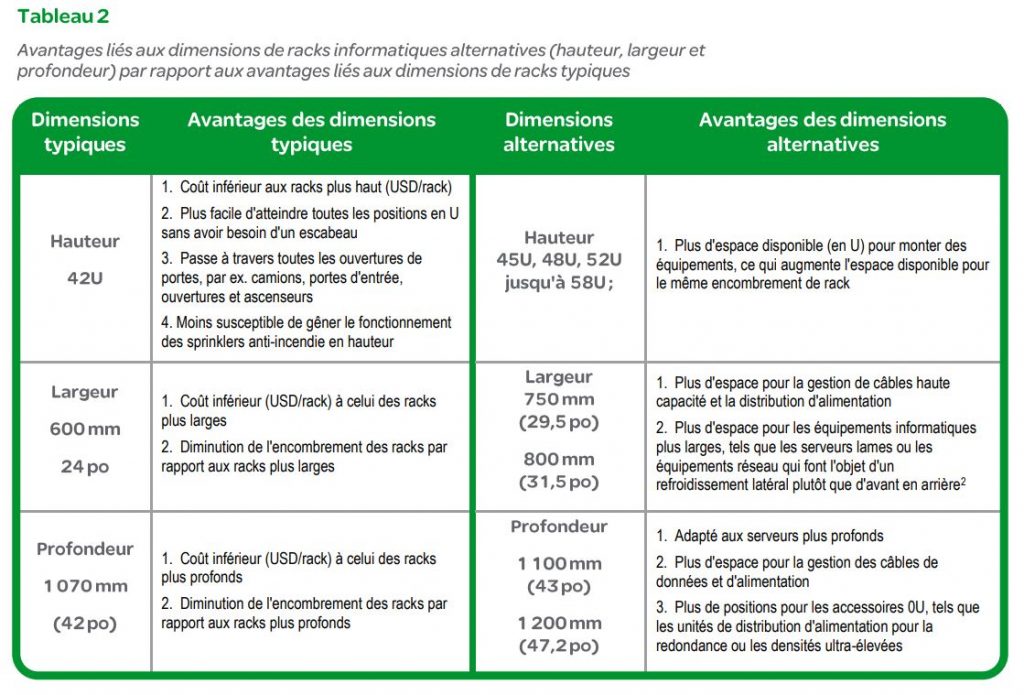

En général, les racks de mise en réseau doivent mesurer 750 mm (29,5 po) de large par 1 070 mm (42 po) de profondeur pour accueillir les câbles réseau. Les racks serveur doivent faire 600 mm (24 po) de large par 1 200 mm (47,2 po) de profondeur pour accueillir les serveurs plus profonds et fournir de la place pour la gestion des câbles à l’arrière du rack.

Lors du choix d’un rack large, assurez-vous que le fournisseur du rack propose des rails verticaux larges qui empêchent les fuites d’air froid et la recirculation de l’air chaud (voir encart dans la marge). Les racks ne doivent pas être plus hauts que la porte de la plus petite dimension afin de simplifier le transport et l’installation. Il convient donc de spécifier des racks 42U. Enfin, si les racks préconfigurés avec des équipements informatiques sont déplacés, assurez-vous que le fournisseur a prévu un emballage antichoc pour éviter d’endommager les équipements informatiques et le rack pendant le transport.

La conception opérationnelle :

Outre les éléments évoqués précédemment, certains attributs améliorent l’efficacité d’exploitation du datacenter, notamment la vitesse de déploiement, la facilité de la maintenance, etc. Parmi ces attributs, on note, sans toutefois s’y limiter, les éléments suivants :

- Le montage sans outil réduit le temps nécessaire pour monter les portes, les panneaux latéraux, le dessus et les accessoires lors de l’installation et de la maintenance

- Les rails de montage verticaux réglables sans outils permettent d’économiser du temps

- Les positions numérotées en U aident à monter l’équipement informatique et à identifier les emplacements de serveurs lors de la création des commandes ou d’une base de données d’équipements

- Les panneaux latéraux amovibles demi-hauteur rendent la manutention plus simple et plus sûre

- Les pieds de réglage pré-installés s’ajustent rapidement avec un tournevis électrique sans fil sur les surfaces irrégulières telles que les dalles en béton

- Les roulettes pré-installées aident à déplacer les racks informatiques sans avoir besoin d’un transpalette à main

La conception structurelle :

Les capacités de charge statiques et dynamiques sont des paramètres critiques pour le châssis du rack(3). Selon les techniques de fabrication, tôles formées ou pliées, tôle tubulaire avec soudure continue ou par points, les capacités obtenues diffèrent. Chaque technique possède ses propres points forts et faibles. Ainsi, la technique de la tôle pliée est utilisée dans la majorité des racks industriels à un coût relativement faible et pour une capacité de charge statique élevée. Cette technique n’est toutefois pas recommandée pour les applications informatiques du fait de sa faible capacité de charge dynamique, ce qui limite le mouvement des racks informatiques autour du datacenter. Le type de technique de soudage utilisé est un autre exemple. On préférera le soudage robotisé au soudage réalisé par l’homme, dans la mesure où il permet de réduire le risque d’erreur humaine et qu’il garantit une qualité plus régulière. Il existe bien plus d’exemples de techniques de fabrication, mais, au final, ce qui est important pour spécifier la conception structurelle d’un rack, c’est sa capacité de charge statique et dynamique. Plus la capacité est élevée, plus le rack est résistant. Notez que pour les zones sismiques, il existe des racks parasismiques conformes à la norme NEBS GR-63-CORE.

(3) Une charge statique est fixe (10 serveurs montés dans un rack stationnaire). Une charge est dynamique quand le rack se déplace/roule sur le sol, sous l’effet de vibrations, torsions, moments, etc.

Tous les composants du rack (c.-à-d. la porte, le châssis, les rails de montage) doivent être fixés au sol pour la sécurité des hommes. Le moyen le plus simple de connecter les composants aux câbles électriques est d’utiliser des vis. Certains racks peuvent être reliés à la terre en continu, sans vis, juste du fait de leur conception structurelle ; la vitesse de déploiement s’en trouve ainsi accélérée et le risque d’erreur humaine diminué lors de l’installation et de la maintenance.

Les portes assurent la sécurité physique et la circulation de l’air pour les équipements informatiques montés. Les exigences essentielles pour les portes sont donc la résistance structurelle et les perforations des portes qui peuvent parfois être incompatibles. Ainsi, une certaine conception structurelle pourra être nécessaire pour réaliser 85 % de perforation, voire plus. Heureusement, des études ont démontré que les perforations de 64 pour cent n’ont aucun impact sur le débit d’air et les performances de refroidissement, même avec des charges de 30 kW/rack ou plus.

Les matériaux :

Étant donné l’augmentation de la densité de puissance moyenne des racks ces dernières années, on monte plus d’équipements informatiques dans un rack donné. La capacité portante

d’un rack doit donc être évaluée et confirmée au préalable. La capacité portante requise d’un rack peut aller de plusieurs dizaines à plusieurs milliers de kilogrammes. Les racks informatiques sont généralement de construction métallique, en acier et en aluminium, en fonction des exigences en matière de coût, de solidité et de résistance à la corrosion. La majorité des racks sont en acier, du fait de la résistance élevée et du faible coût de ce matériau.

L’acier électrogalvanisé (revêtement de zinc) se caractérise par une bonne résistance à la corrosion mais n’est PAS recommandé pour les racks dans la mesure où il peut produire des

barbes de zinc.

Les barbes de zinc sont ensuite susceptibles de se détacher et d’être entraînées dans la forte circulation d’air à l’intérieur d’un datacenter. Cela augmente le risque de court-circuit provoqué par les barbes de zinc sur les cartes à circuits imprimés des équipements informatiques et autres éléments électroniques. On trouve parfois des racks informatiques en bois composite dans les environnements de bureau qui recherchent sécurité, réduction du bruit et mobilité. Pour plus d’informations sur les racks informatiques pour les environnements de bureau, voir le Livre blanc 174, Practical Options for Deploying IT Equipment in Small Server Rooms and Branch Offices (options pratiques pour le déploiement de l’équipement informatique dans les petites salles de serveurs et les succursales).

La couleur :

La surface des armoires ou des accessoires peut être réalisée de manière à correspondre aux exigences de couleurs d’un utilisateur final, comme noir, blanc, gris, voire même dans des couleurs assorties aux couleurs de la société. Les couleurs les plus fréquentes sont le noir et le blanc. En général, la poussière et les retouches se voient moins sur les racks noirs que sur les racks blancs, ce qui diminue le coût de nettoyage. Les racks blancs ont tendance à se décolorer au bout de deux ans, sous l’effet de la circulation de l’air à haute température. Les différences de nuances du blanc sont également plus visibles que sur les racks noirs.

Les racks blancs reflètent en revanche davantage la lumière que les racks noirs et sont plus contrastés que les équipements informatiques et le câblage, ce qui facilite la visibilité lors des interventions à l’intérieur des racks. Cette réflexion plus importante permet d’utiliser l’éclairage à un niveau légèrement inférieur. Pour un éclairage toujours allumé, cela peut entraîner des économies substantielles d’électricité, mais moins que si l’on utilise un système de gestion de l’éclairage.

Au cours d’une récente étude de cas, un grand datacenter éclairé par des LED a comparé les exigences en éclairage de deux zones distinctes. Dans une zone héritée avec des armoires

noires, de nombreux serveurs et une mauvaise gestion des câbles 65 % d’électricité étaient utilisés pour l’éclairage. Une zone plus récente avec des racks blancs et une organisation de

gestion des câbles et des serveurs judicieuse n’avait besoin que de 50 % d’électricité pour garantir le même niveau de confort de travail à l’intérieur du rack.

Processus de sélection de rack informatique à suivre

En fonction des composants des racks informatiques et des critères de décision évoqués ci-dessus, le processus de sélection de rack suivant est recommandé :

- Identifier les attributs des équipements informatiques et autres à monter

- Sélectionner les dimensions et la capacité de charge du rack informatique en fonction des attributs des équipements

- Sélectionner les préférences en matière de rack informatique

- Sélectionner les accessoires de rack informatique pour l’alimentation, la circulation de l’air, la gestion des câbles et la surveillance

Identifier les attributs des équipements à monter

Selon les équipements informatiques montés à l’intérieur du rack informatique, on parle de « rack serveur » ou de « rack réseau ». Les racks réseau sont généralement plus larges que

les racks serveur vu qu’ils requièrent davantage d’espace pour le câblage. L’identification des attributs des équipements informatiques permettra de déterminer certains paramètres de rack de base, tels que les dimensions et la capacité de charge. Les attributs des équipements autres qu’informatiques doivent également être étudiés, notamment l’unité de distribution d’alimentation, les commutateurs de transfert automatique, les onduleurs montés en rack, etc.

Les principaux attributs suivants ont un impact sur le choix du rack :

- Nombre de cordons d’alimentation (influe sur la gestion du câblage à l’intérieur du rack)

- Exigence de refroidissement, notamment la circulation d’air latérale ou d’avant en arrière, le débit d’air, etc.

- Les espaces d’unités de rack (RU) occupés

- Les dimensions (largeur et profondeur) des équipements informatiques et autres

- Le poids total des équipements informatiques et autres

- Ports réseau requis – le nombre de câbles qui entrent dans le rack

Sélectionner les dimensions et la capacité de charge du rack informatique

Une fois que l’on connaît les attributs des équipements informatiques et autres, on peut ensuite déterminer les exigences minimales en termes de largeur et de profondeur et de capacité de charge du rack. Il faut toutefois tenir compte de trois facteurs pour sélectionner les dimensions et la capacité de charge d’un rack informatique.

Tout d’abord, le plan de croissance des équipements informatiques. Un rack informatique a généralement une durée de vie de plus de huit ans, c’est-à-dire qu’il doit pouvoir prendre en charge plusieurs générations d’équipements informatiques. Comme nous l’avons évoqué dans les attributs de dimension ci-dessus, la plupart des équipements informatiques sont standardisés, de manière à être montés dans un rack 19 pouces. Si le datacenter utilise des équipements informatiques homogènes standard, aucun surdimensionnement du rack ne saurait être nécessaire. En revanche, si les besoins futurs en équipements sont inconnus, le surdimensionnement, en largeur et en profondeur, peut être l’approche appropriée.

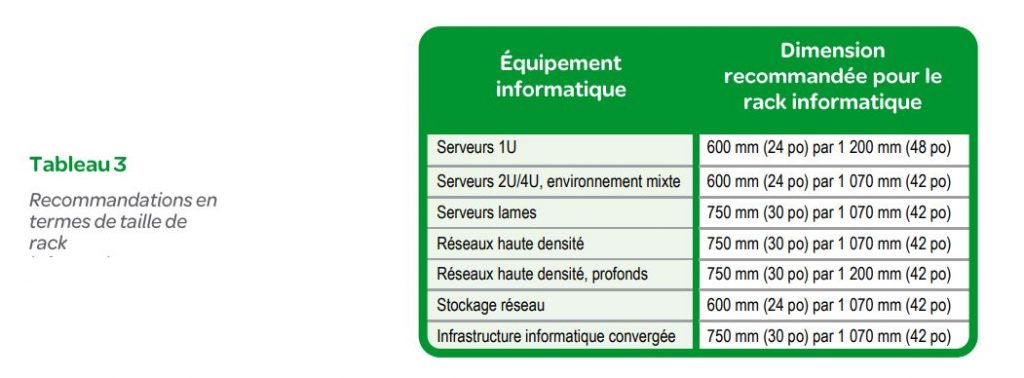

Le Tableau 3 indique les dimensions de rack recommandées pour différents équipements informatiques. Dans certains cas, les administrateurs ou les concepteurs de datacenters souhaitent maximiser le nombre de racks dans leur datacenter, mais souhaitent aussi bénéficier de plus de place pour le câblage. Dans ce cas, on crée plusieurs configurations de rack (dans le sens horizontal et vertical) pour comparer les quantités nécessaires, entre les racks larges et les racks profonds. Ainsi, certaines dimensions de datacenters vous permettent d’ajouter 10 racks larges de plus que des racks profonds.

Le deuxième facteur est la densité du rack (kW/rack). Les densités de rack plus élevées se traduisent généralement par un poids de rack supérieur. Assurez-vous que le rack est capable de prendre en charge le poids de charge à la densité maximale du rack.

Enfin, les fournisseurs de racks informatiques proposent, en général, des modèles de racks informatiques standard, en fonction de l’analyse du marché qu’ils ont réalisée. Il est généralement plus intéressant d’opter pour des modèles de racks standard que pour des racks non standard. Les racks standard, non liés à un fournisseur, garantissent presque toujours une compatibilité universelle et permettent de disposer d’une plus importante flexibilité pour l’achat et le montage des équipements.

Sélectionner les préférences en matière de rack informatique

Parmi les préférences possibles, on note la couleur, le style de porte (courbée, en angle), le type de verrouillage de porte, les entretoises sismiques, etc. Quelles que soient les préférences choisies, les critères de conception doivent être satisfaits. Ainsi, toute modification de la porte avant ou arrière ne doit pas perturber le débit d’air nécessaire.

Sélectionner les accessoires des racks informatiques

La sélection d’un rack informatique est évidemment essentielle pour la disponibilité du datacenter ; la sélection des accessoires de rack permet toutefois d’améliorer l’efficacité opérationnelle.